最近给客户去做应急响应,到了现场发现是一台windows主机,本来想按照常规思路上传日志分析工具,病毒查杀工具直接梭哈看看有什么东西,但客户说不能上传任何文件到这台电脑,无奈只能手工查看计算机的各种日志,以及敲命令查看运行情况等,这这个摸排过程中,有些命令,事件ID,注册表的路径不少都忘记了,导致一边百度,一边排查,有点不流畅,所以我写了这篇文章,方便大家,也方便我日后丝滑完成工作!

Windows日志

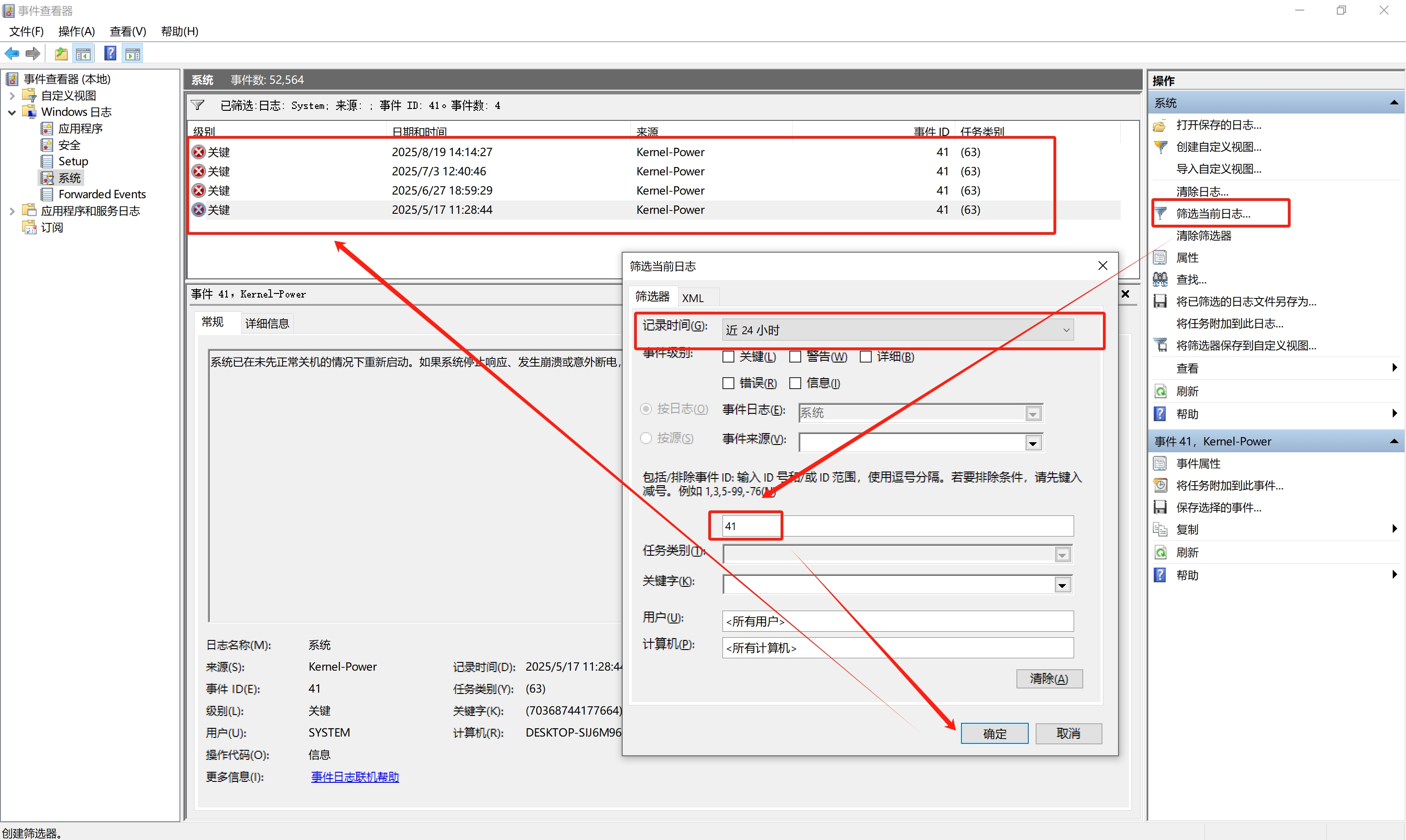

CMD输入eventvwr.msc打开事件查看器,查看windows日志。通过筛选当前日志功能查找如下事件判断是否有安全异常

查找事件ID

- 41:代表关机

- 6005/6006:代表系统启动与关闭

- 4624:成功登录

- 4625:登录失败

- 4647:退出登录

- 4675:异常权限使用尝试

- 1074:强制关机

- 1000:应用崩溃

- 4720:新建账号

- 4726:删除账户

- 1102:安全日志清楚

- 4719:系统审核策略已更改

- 4688:创建新进程

- 7045:新服务安装(结合 4697 一起排查)

- 4697:安装了服务

- 4627:网络远程登录成功

注册表

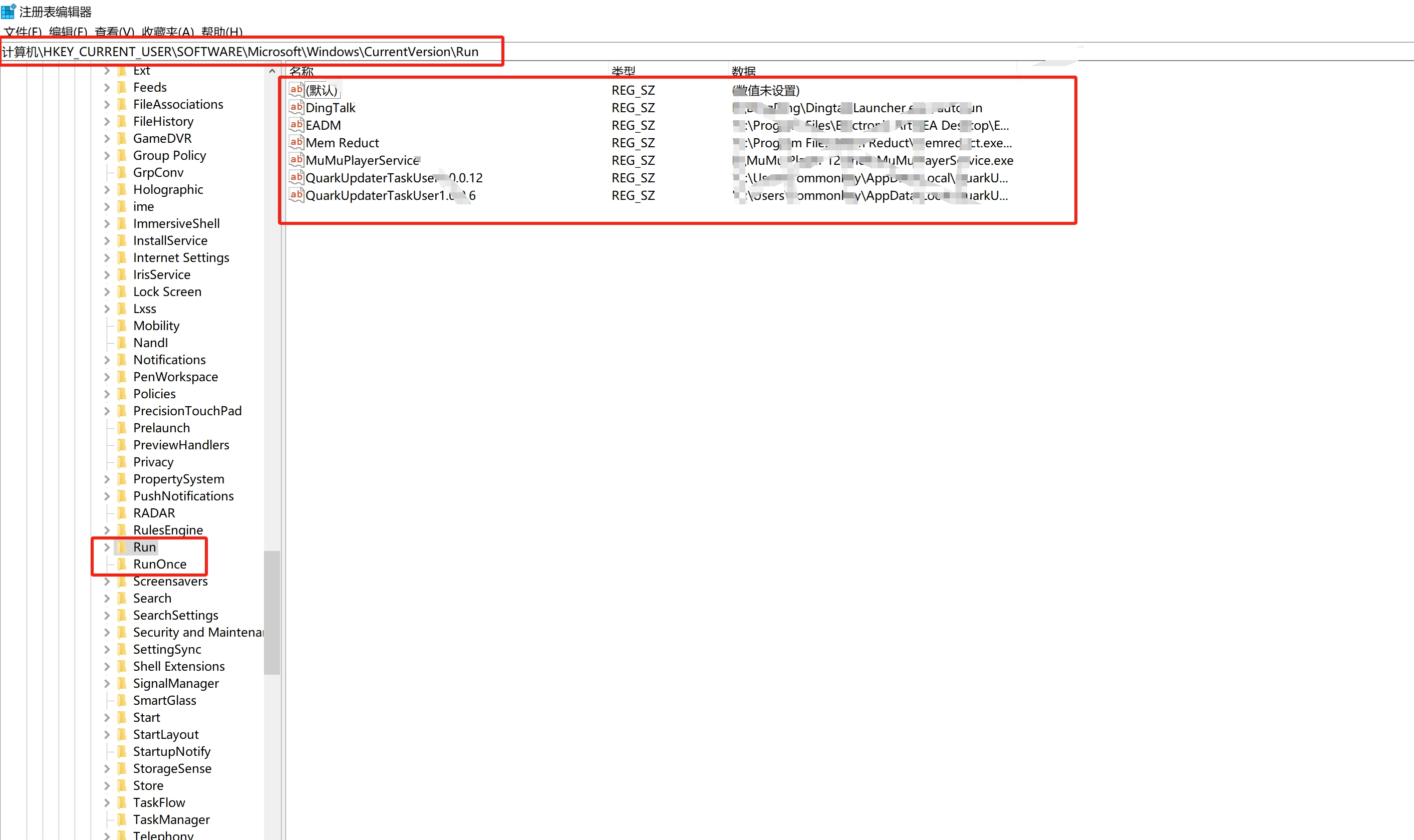

CMD输入regedit打开注册表,主要查看自启动项异常程序启动、系统策略修改等

注册表自启动项路径一般为:

1 | # 主要查看是否有陌生程序或随机字母名exe等异常程序 |

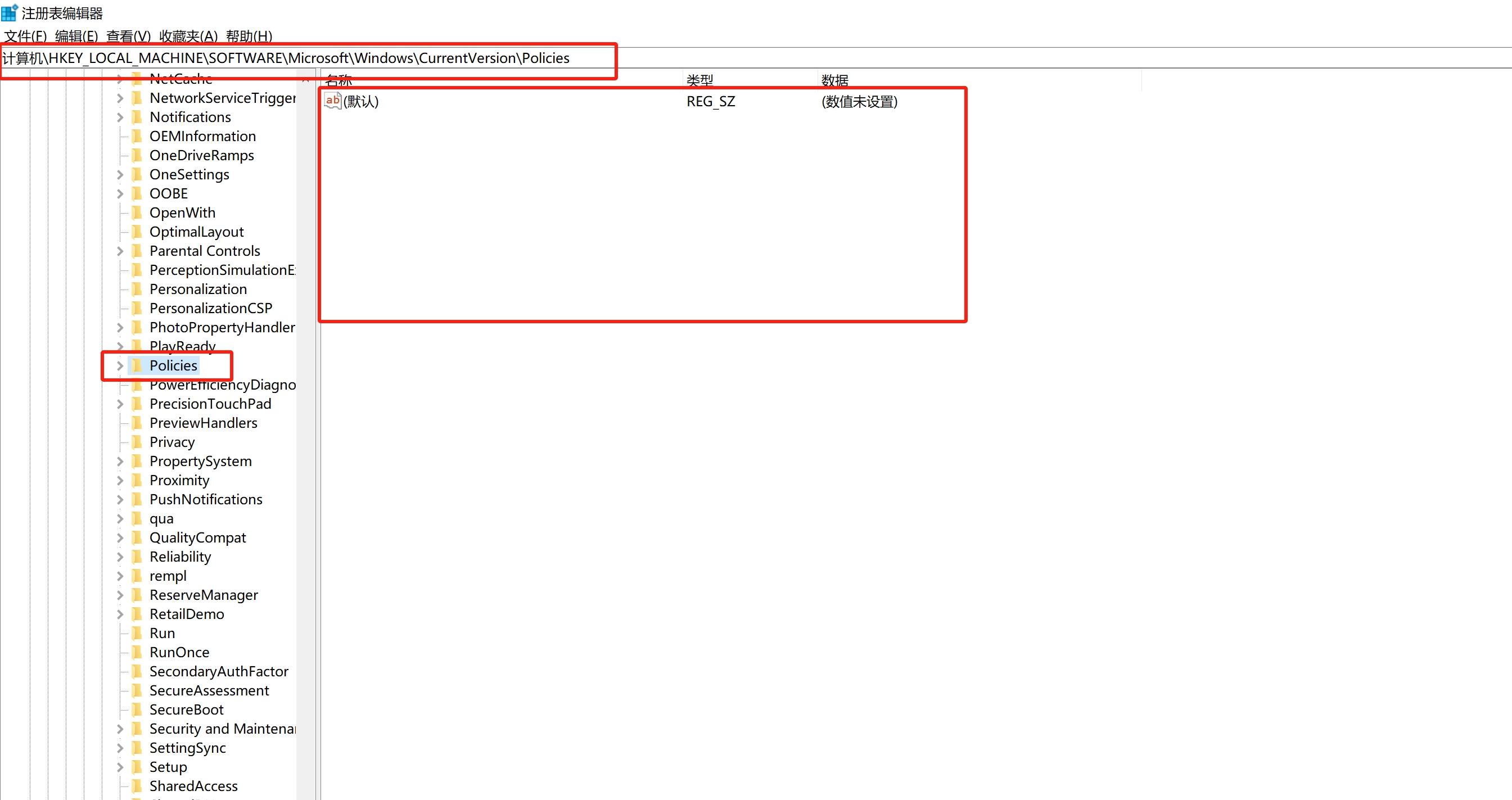

查看注册表系统策略修改情况,看看最近有没有修改

1 | # 禁用注册表编辑器为:DisableRegistryTools |

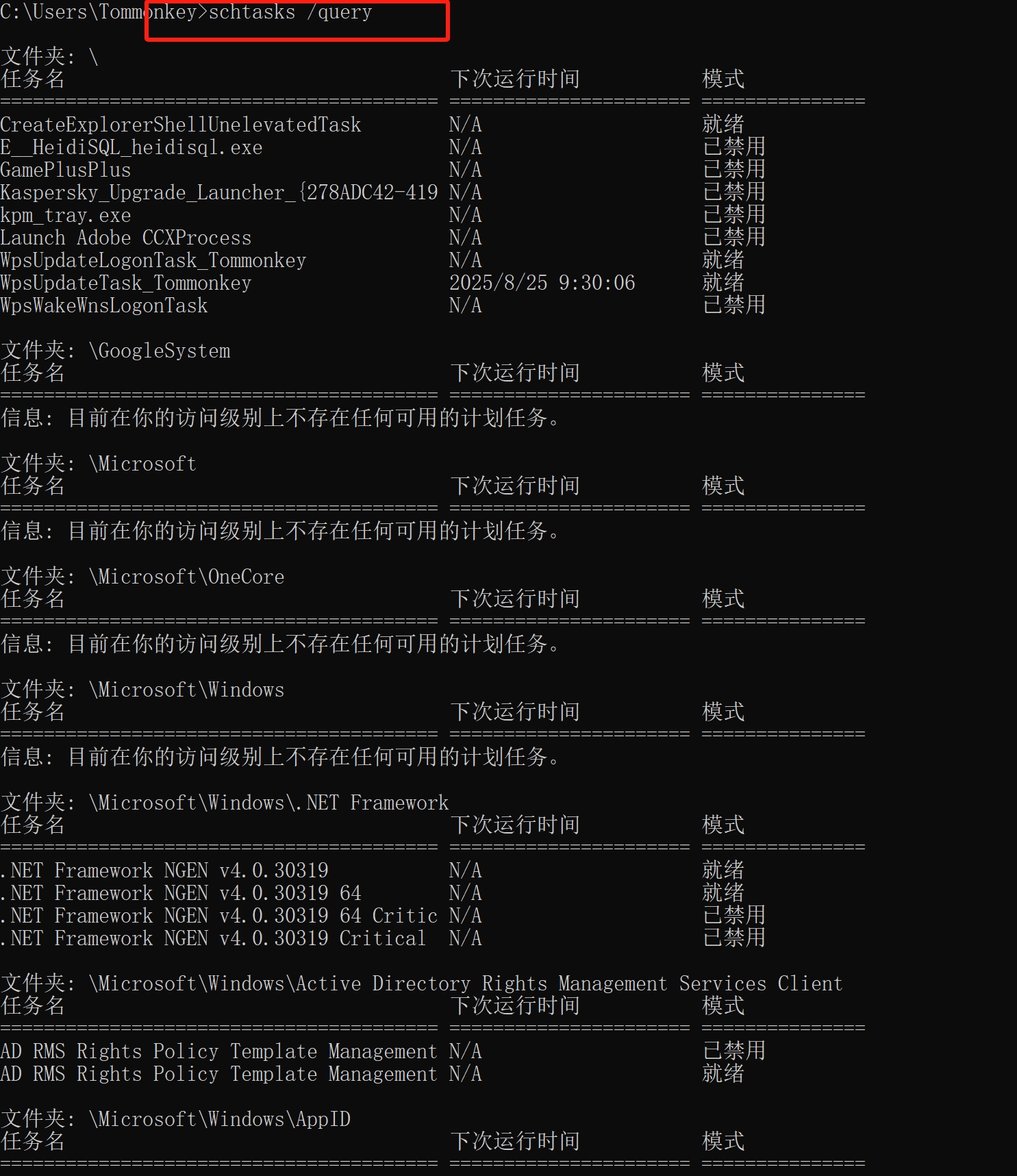

计划任务

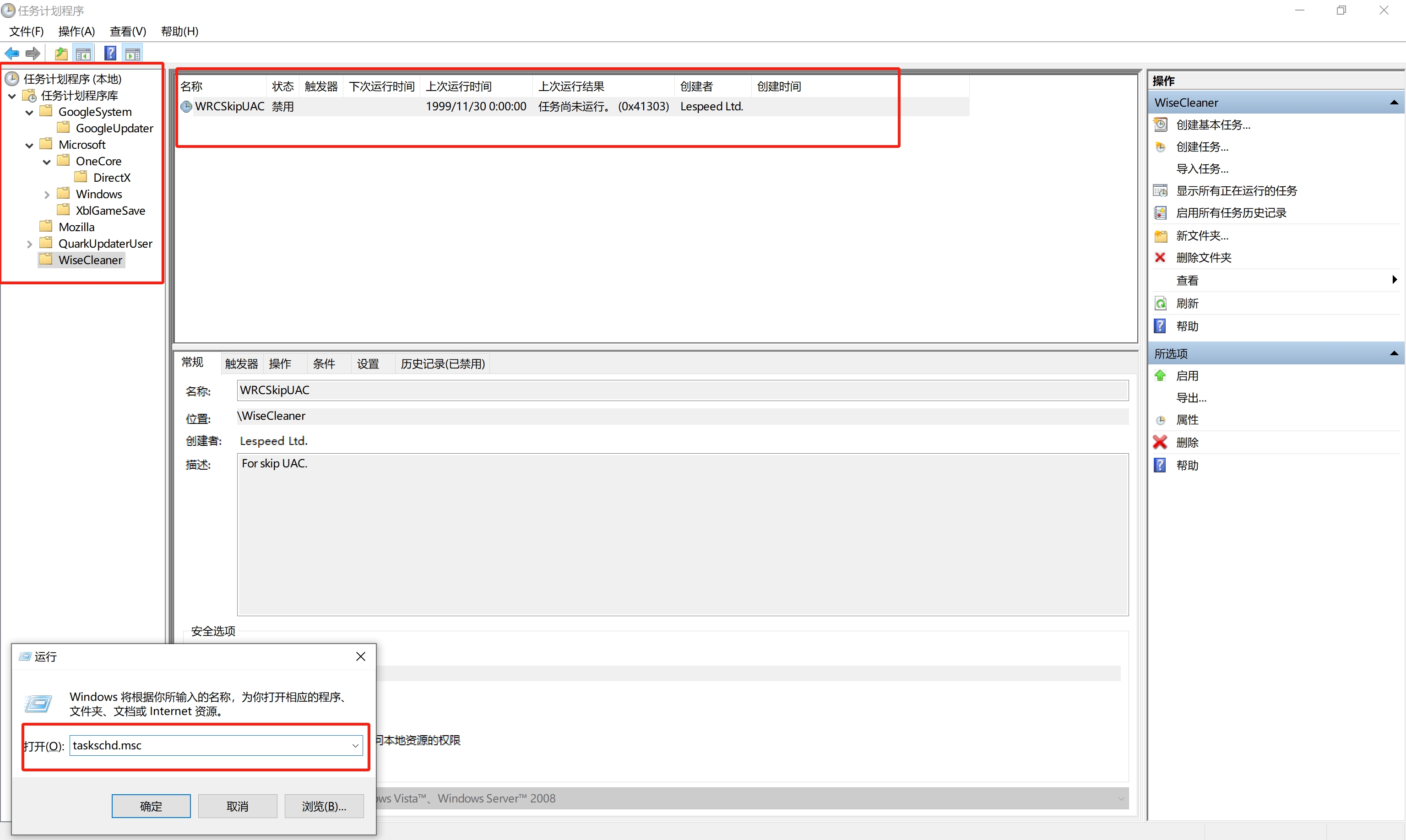

查看当前windows计划任务情况,主要有一下2种方式

- 使用“任务计划程序”工具查看,通过CMD输入taskschd.msc,左侧选择“任务计划程序库”来查看所有任务

- CMD下直接输入

schtasks /query查看所有计划任务

通过以上计划任务情况,查看是否有异常程序的定时执行,关注脚本等

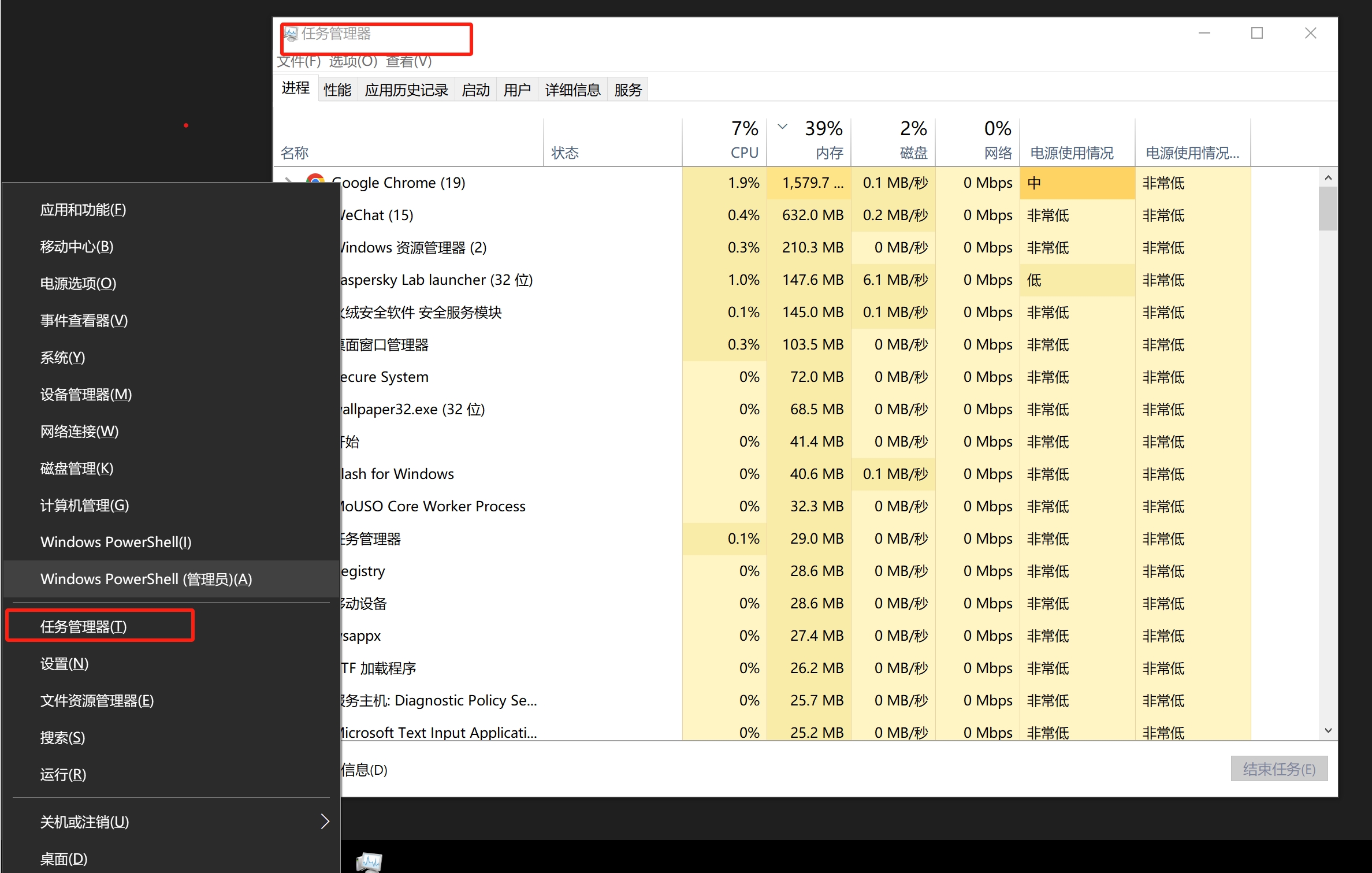

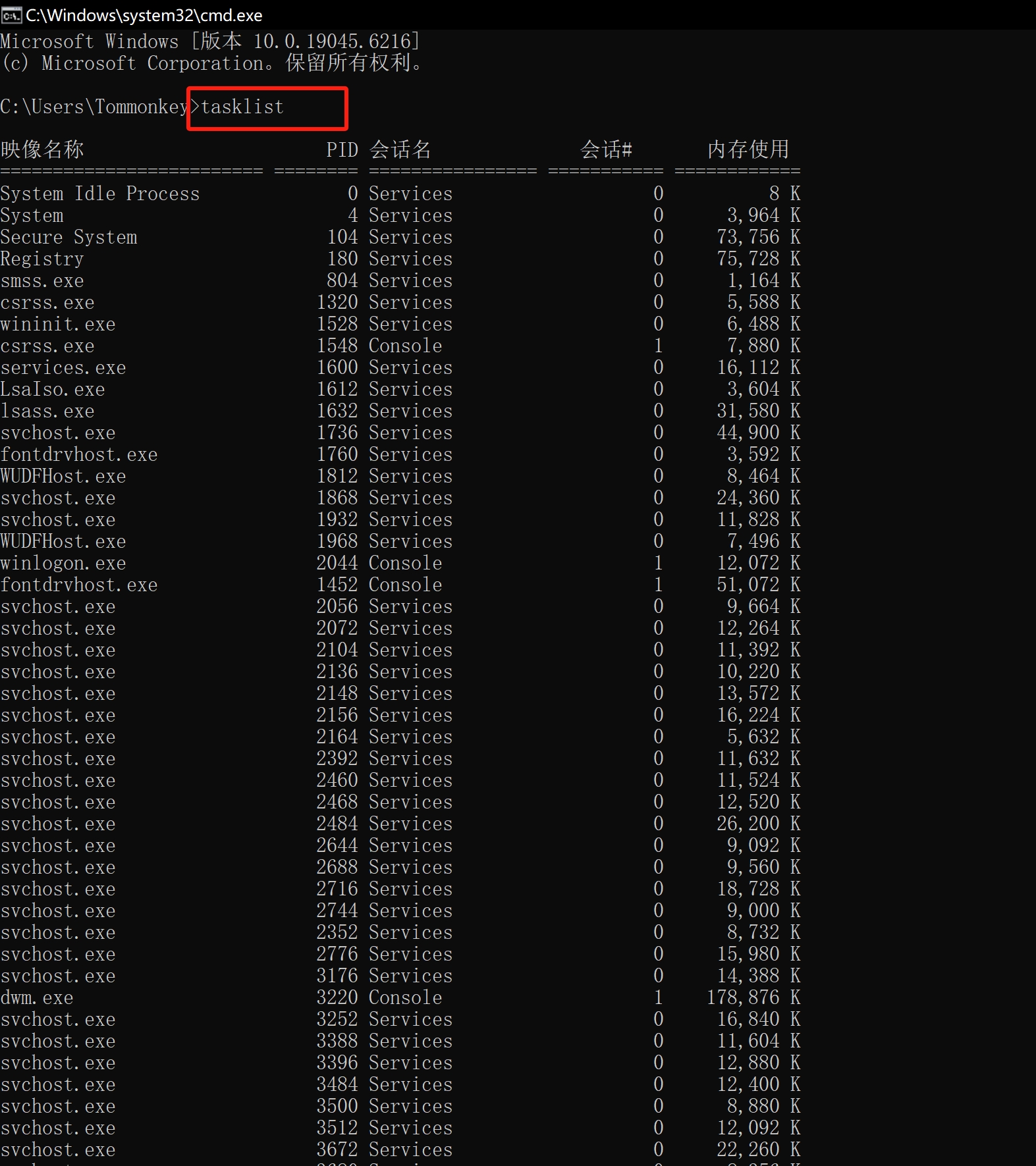

查看进程

查看进程可以通过直接打开任务管理器(windows+x,选择任务管理器)或CMD输入tasklist来查看,通常使用tasklist /svc,其中映射 PID 对应的服务/进程

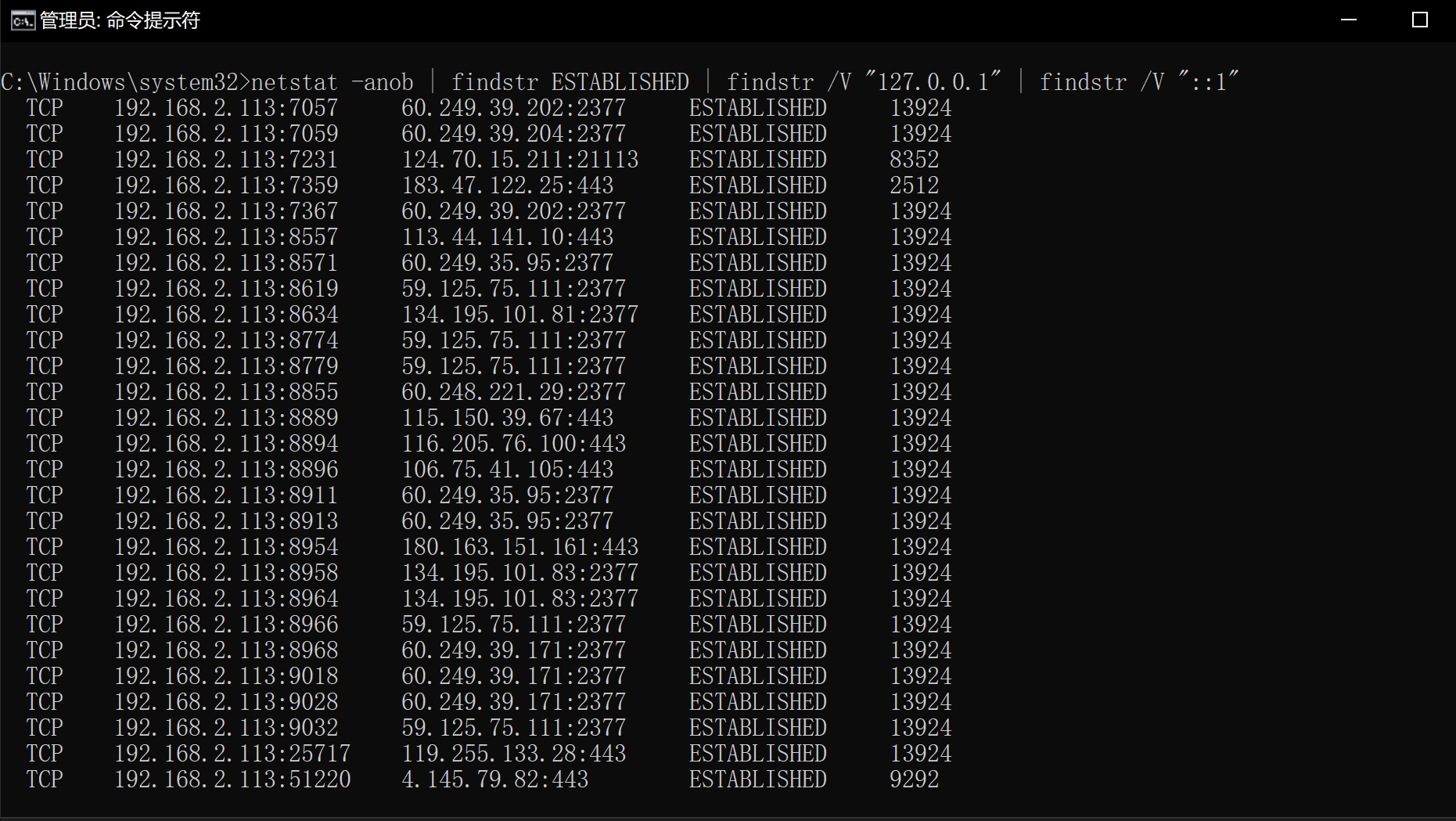

网络连接情况

通过netstat命令查看当前本地计算机的外部连接情况(注意CMD需要以管理员权限运行),命令为

1 | netstat -anob | findstr ESTABLISHED | findstr /V "127.0.0.1" | findstr /V "::1" |

其中,参数anob分别代表:1.a:显示所有连接和监听端口,n:以数字形式显示地址和端口,o:显示对应的进程ID,b:显示是哪个程序发起的连接。findstr ESTABLISHED显示已经建立的外部连接。findstr /V "127.0.0.1" | findstr /V "::1"去掉本地地址,只显示外部连接

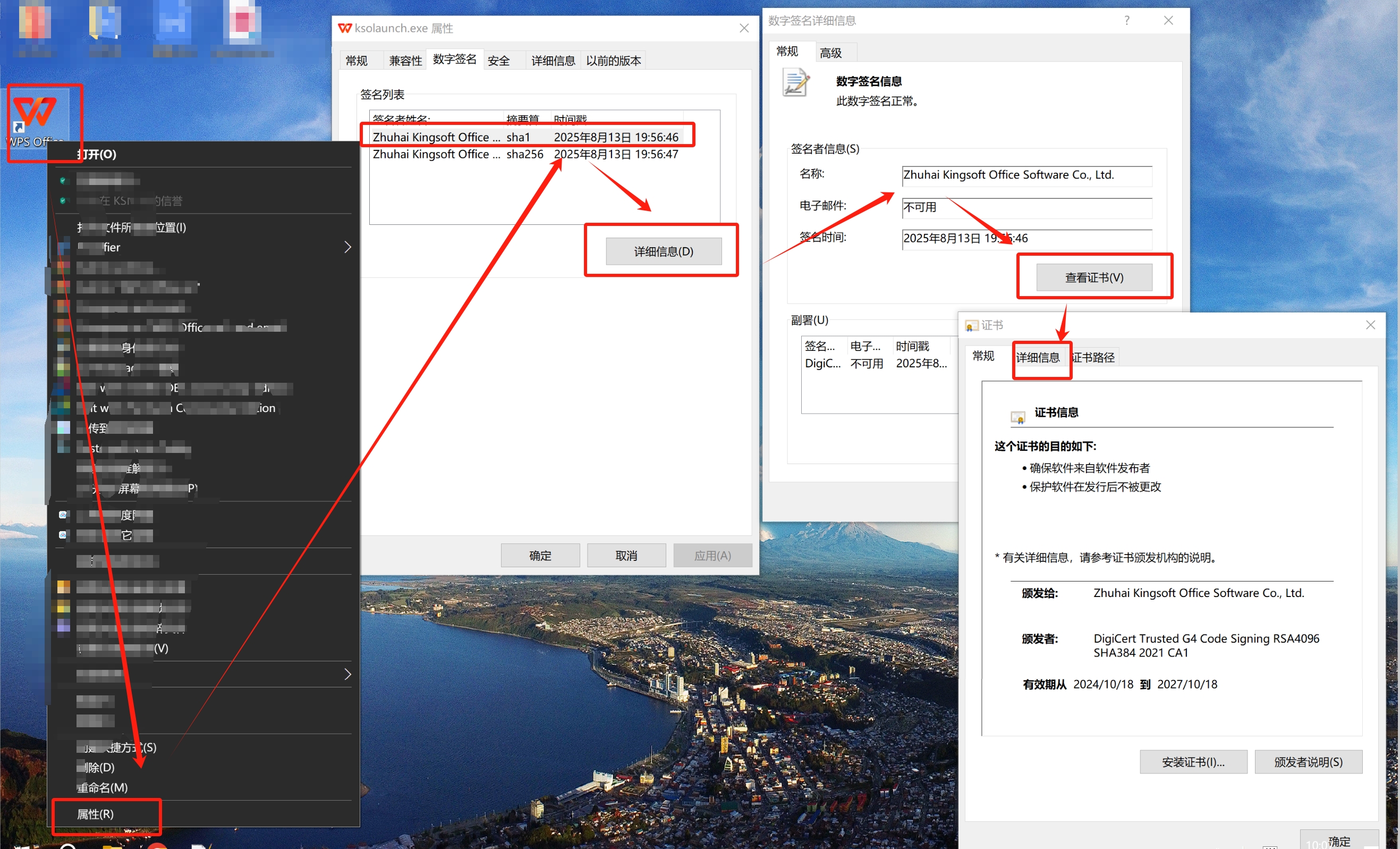

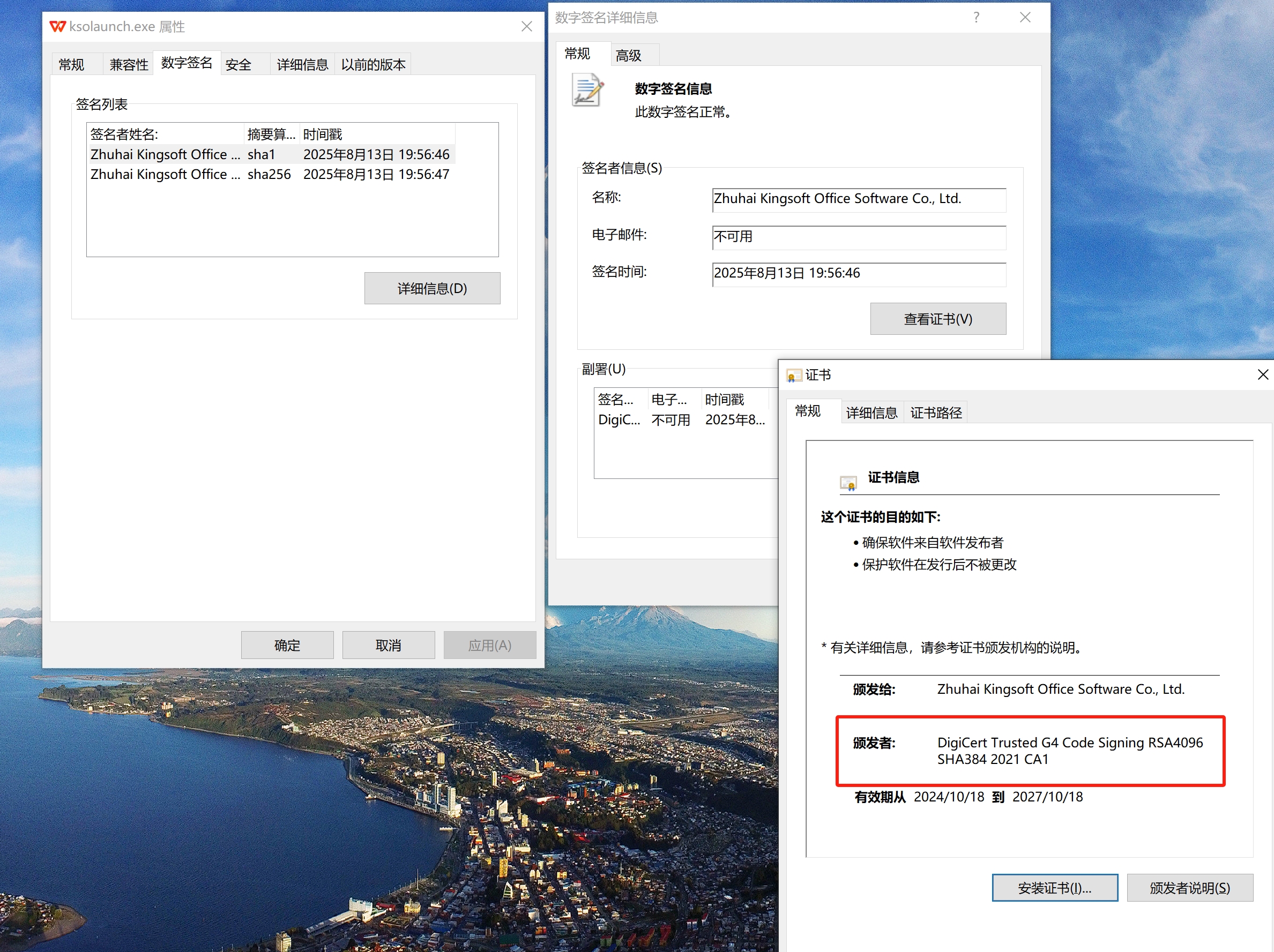

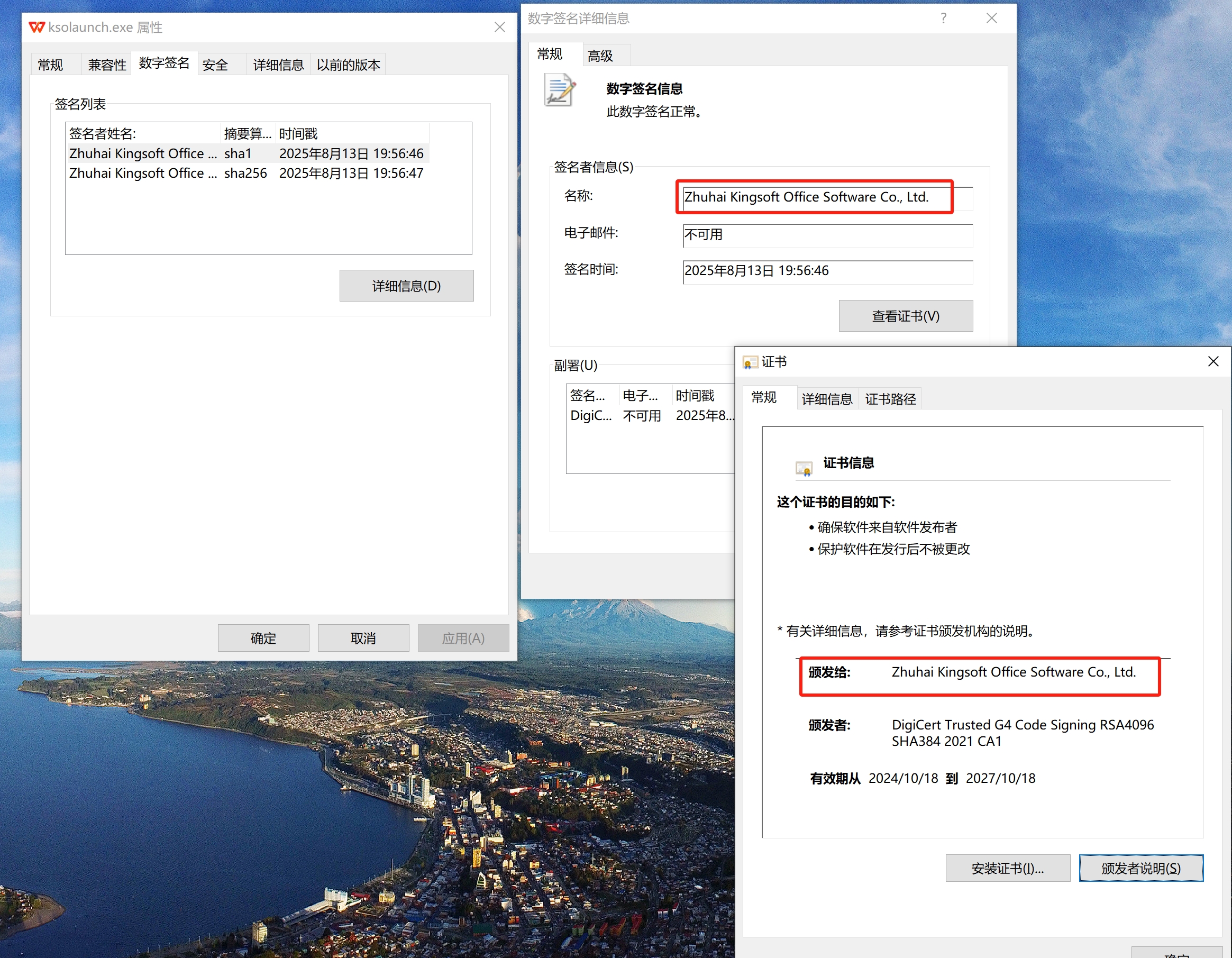

Windows应用签名验证

可执行文件(.exe/.msi)往往有数字签名(Authenticode),通过点击程序右键 → 属性 → 数字签名 → 查看证书,通过获取证书签名与官方颁发机构的比对,看是否一致

判断证书是否有问题,从以下几个方面

- 证明证书可信:查看证书签名颁发者是否为权威CA签发,如DigiCert。但恶意开发者也能花钱申请证书,只要他们通过了 CA 的审核,所以只能说明这个证书是 真实有效的证书,但并不能保证应用就是你要找的“官方应用”,还需要其他条件综合判断才能下结论

- 核对证书持有人信息:查看 Issued to(颁发给)或Subject(主题),确认是不是官方开发者公司(例如:Zhuhai Kingsoft Office Software Co., Ltd.)

其他方面

- 通过命令

net user查看计算机本地用户 - 查看CPU,内存利用率,看是否过高

- 观察是否程序无响应,系统明显卡顿

常见恶意行为对应特征

挖矿病毒

- CPU / GPU 长时间高负载,风扇高速运行

- 系统卡顿明显,尤其在空闲时

- 可疑外联矿池 IP/域名

- 异常进程,如 xmrig.exe, cpuminer.exe

- 开机启动项、计划任务新增可疑程序

木马/后门

- 异常后台进程,可能隐藏在系统进程名下

- 持续外联可疑 IP(C&C 控制端)

- 文件被偷偷上传或下载

- 远程控制迹象:鼠标/键盘异常操作、远程桌面被开启

- 注册表或系统服务被修改

勒索病毒

- 文件被批量加密,文件扩展名被修改

- 出现勒索说明文档(txt/html)

- 系统还原点被删除

- 备份文件被加密或删除

- 系统频繁报错或部分文件无法打开

蠕虫

- 局域网内多台设备感染

- 网络带宽异常,占用大量流量

- 利用漏洞自动传播(SMB、RDP、邮件附件)

后门(Backdoor)

- 非授权远程访问,可能通过 RDP、SSH、VNC 等

- 异常服务监听高端口或非标准端口

- 统账号被篡改或新增隐藏账户

- 可通过特定命令远程操控系统

- 安全软件被禁用或篡改

windows应急工具

Windows应急响应工具—Hawkeye(鹰眼)。集Windows日志分析,进程扫描,主机信息于一体的综合应急响应分析工具

1 | https://github.com/mir1ce/Hawkeye |

基于Go编写的windows日志分析工具

1 | https://github.com/Fheidt12/Windows_Log |

“拒绝勒索软件”网站

1 | https://www.nomoreransom.org/zh/index.html |

病毒查杀工具

1 | # 360杀毒,注意如果是内网机器,不能联网,请下载本地病毒库版本 |